同时改好数据库的名字和密码,访问到dvwa这个文件夹,创建一下就可以。

然后登录,用户名是admin密码是password

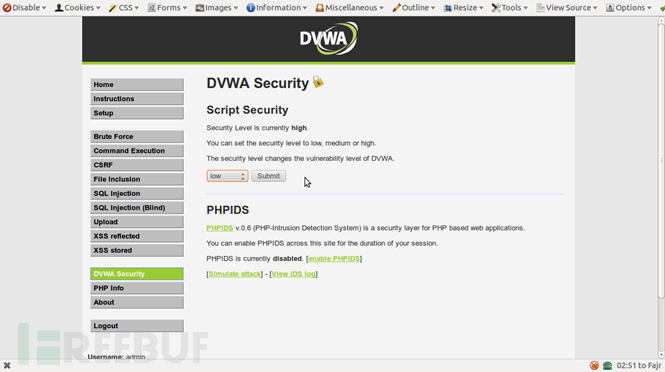

顺便把安全性改为low

sqlmap是一种开放源码渗透测试工具,可自动检测和利用SQL注入漏洞和接管数据库服务器的过程。它配备了强大的检测引擎,许多适用于最终渗透测试仪的特色功能,以及数据库指纹识别,从数据库获取数据到访问底层文件系统以及在操作系统上执行命令的广泛开关,带内连接。

话不多说,先到github上下载一下

git clone https://github.com/sqlmapproject/sqlmap.git

下载完就可以运行他了,不过前提是你的电脑上得有python什么的,2.7的版本就可以了。

接下来我们需要创建一个拥有漏洞的网站(DVWA)。

git clone https://github.com/ethicalhack3r/DVWA.git

下载完可以跳到config文件夹下把config.inc.php.dist复制一份改为config.inc.php

同时改好数据库的名字和密码,访问到dvwa这个文件夹,创建一下就可以。

然后登录,用户名是admin密码是password

顺便把安全性改为low

接下来点击SQL Injection 输入1 提交 ,然后复制url,复制cookie值,顺便sqlmap要设置一下环境变量

sqlmap.py -u “url” –cookie=”cookie”

这个时候就成功了,其他要获取数据库的什么值可以自己研究一下,我刚学完也不太记得住

只记得 -s保存为文件 –dbs 列出数据库 –tables列出数据表 –dump-all列出所有的数据

sqlmap.py -g是通过google搜索网站上的链接的漏洞 这个要cmd翻墙

可以下载一个Proxifier

给你一个百度链接好了

链接:http://pan.baidu.com/s/1i4AvhEt 密码:zmu2

下载完上网随便搜个序列码

点击Proxy Server按钮

add

输入本地shadowshocks的ip(默认127.0.0.1)和端口(默认1080)

选择SHOCKS Versin 5

然后点击check

OK

显示Proxy is ready to work with Proxfier! 则此步骤配置成功,否则认真检查端口是否正确以及shadowsocks是否运行。

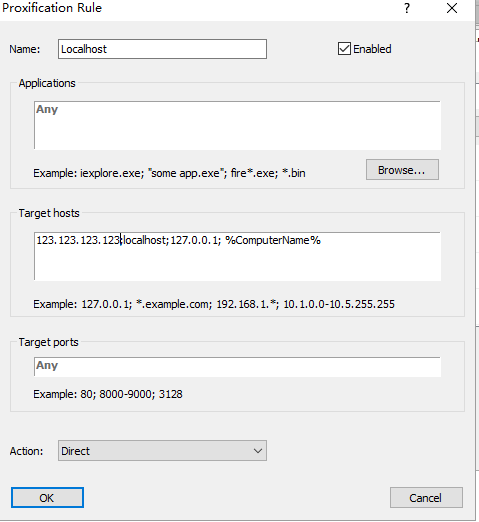

点击Proxification Rule

选中localhost,点击Edit

Target hosts处添加shadowshocks代理服务器的IP地址(以123.123.123.123示例)

Action选择Direct(直连)

OK

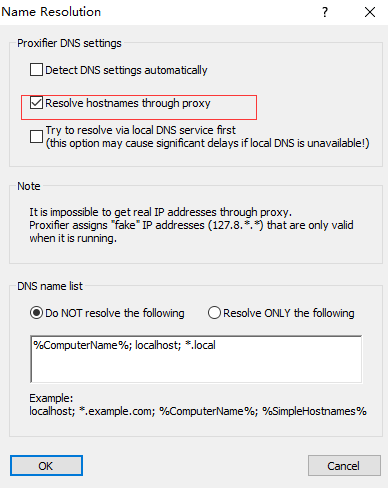

点击Name Resolution

选择第二个Resolve hostnames through proxy(通过代理服务器解析域名)

OK

然后就可以了

写得好!